「従業員が会社の許可なく、業務に個人契約のツールを使っているかもしれない」と不安に感じていませんか。

情報システム部門が把握していないITツールの利用は「シャドーIT」と呼ばれ、放置すると深刻な情報漏洩につながる危険性があります。

本記事では、シャドーITが発生する原因から具体的なセキュリティリスク、そして企業が今すぐ取り組むべき対策までを網羅的に解説します。

この記事を読み終える頃には、自社のセキュリティ体制を強化し、安全な業務環境を構築するための具体的なステップが明確になるはずです。

シャドーITとは?放置する危険性とBYODとの違い

シャドーITとは、企業のIT部門が把握・管理していないデバイスやクラウドサービスを、従業員が業務に利用している状態を指します。多くの場合、従業員は業務効率化を目的として善意で利用しますが、企業にとっては重大なセキュリティリスクを内包する行為です。

これらのツールは企業のセキュリティポリシーが適用されないため、情報漏洩やマルウェア感染の温床となりやすいのです。万が一インシデントが発生すれば、顧客からの信頼失墜や法的な責任問題に発展する可能性も否定できません。

情報システム部門が把握していないIT利用の実態

シャドーITは、従業員の身近な業務シーンに潜んでいます。例えば、個人契約のスマートフォンでのメール送受信、無料オンラインストレージでの顧客データ共有、Web会議録画の個人アカウントへの保存など、その形態は多岐にわたります。

特にクラウドサービスが普及した現代では、従業員はクレジットカード一枚で手軽に高機能なツールを契約できます。そのため、情報システム部門が全社のIT利用状況を完全に把握するのは極めて難しく、多くの企業で対策が急務となっています。

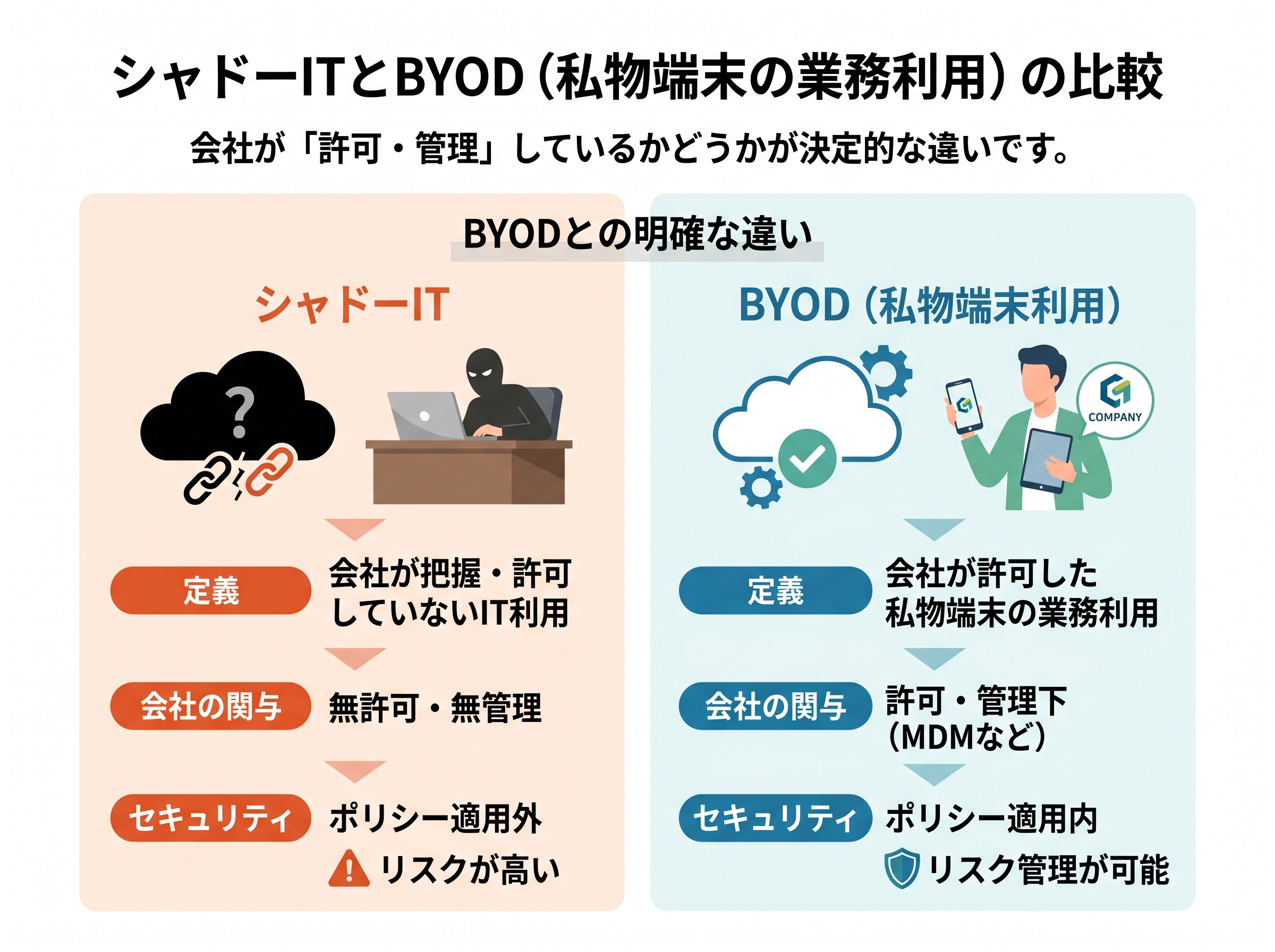

BYOD(私物端末の業務利用)との明確な違い

シャドーITと混同されやすい言葉に「BYOD(Bring Your Own Device)」があります。BYODとは、従業員が所有する私物のスマートフォンやPCを、会社の許可を得て業務利用することを指します。

両者の決定的な違いは「会社の許可・管理下にあるかどうか」という点です。BYODは、企業が定めたセキュリティポリシーに基づき、MDM(モバイルデバイス管理)ツールなどで適切に管理されます。一方、シャドーITは完全に無許可・無管理の状態であり、これが深刻なリスクにつながる根本的な原因と言えるでしょう。

| 項目 | シャドーIT | BYOD |

|---|---|---|

| 定義 | 部門が把握・許可していないIT利用 | 会社が許可した私物端末の業務利用 |

| 会社の関与 | 無許可・無管理 | 許可・管理下 |

| セキュリティ | ポリシー適用外でリスクが高い | ポリシー適用内でリスク管理が可能 |

なぜシャドーITは発生するのか?主な原因を解説

シャドーITが発生する根本的な原因は、従業員の「もっと便利に仕事を進めたい」という思いと、会社が提供する公式ツールの「使い勝手の悪さ」とのギャップにあります。従業員は、より早く、より簡単に業務を遂行するための手段を常に探しているのです。

会社支給のツールに機能制限が多かったり、利用申請のフローが煩雑だったりすると、従業員はより手軽で高機能な外部サービスに目を向け始めます。これは従業員の怠慢ではなく、生産性を上げたいという前向きな動機から生まれるケースも少なくありません。

従業員の利便性追求と公式ツールの課題

多くの企業で導入されている公式ツールは、セキュリティを重視するあまり、機能が制限されていたり、操作性が直感的でなかったりする場合があります。例えば、大容量ファイルを社外と共有したいのに、公式サーバーでは容量や転送速度の問題で作業が滞ってしまう、といった状況です。

このような時、従業員はインターネットで検索し、数クリックで利用できる無料の大容量ファイル転送サービスに頼ってしまいます。これがシャドーITの典型的な発生パターンであり、公式ツールが従業員の現場ニーズを満たせていないことが、直接的な引き金となります。

IT環境の変化(クラウドサービスの普及と働き方の多様化)

近年のIT環境の変化も、シャドーITの増加を後押ししています。特にSaaS(Software as a Service)に代表されるクラウドサービスの普及は大きな要因です。従来、ソフトウェアの導入には情報システム部門の許可とインストール作業が必須でしたが、今ではWebブラウザとクレジットカードさえあれば誰でも簡単にサービスを契約できます。

また、リモートワークやハイブリッドワークといった働き方の多様化も影響しています。オフィス外で働く従業員は、自宅のネットワークから様々なクラウドサービスにアクセスしやすくなります。会社の監視が届きにくい環境で、利便性の高いツールを個人的に導入してしまうケースが増えているのです。

注意すべきシャドーITの具体例

シャドーITは、従業員が日常的に利用する身近なツールの中に潜んでいます。特に、個人アカウントで利用される無料のクラウドサービスや、Webブラウザ上で手軽に使えるフリーツールは、シャドーITの代表例と言えるでしょう。

これらのツールは利便性が高い反面、利用規約に「アップロードされたデータをサービス改善に利用する」といった条項が含まれている場合もあります。その結果、意図せず機密情報を第三者に渡してしまうリスクをはらんでいるのです。

個人契約のクラウドサービス(ストレージ、チャット等)

従業員が個人で契約しているクラウドサービスを業務に利用するケースは、非常に多く見られます。具体的には、以下のようなサービスが挙げられます。

- クラウドストレージ(Google Drive, Dropbox, OneDriveの個人アカウント)

- ビジネスチャット(Slack, Microsoft Teamsの無料プラン)

- Web会議ツール(Zoom, Google Meetの個人アカウント)

- メモ・情報共有ツール(Evernote, Notionの個人プラン)

これらのサービスは、大容量ファイルの共有や迅速なコミュニケーションに便利なため、つい業務で使ってしまいがちです。しかし、個人契約のサービスは企業の管理下にないため、アクセス権の管理不備や退職者のアカウント放置による情報漏洩リスクが常に伴います。

Web上のフリーツールや個人購入ソフトウェア

特定の作業を効率化するために、単発で利用されるWeb上のフリーツールもシャドーITの一種です。例えば、PDFファイルの変換サイト、オンラインの画像圧縮ツール、無料の翻訳サービスなどが該当します。こうしたサイトに業務ファイルをアップロードする行為は、重要な情報を外部サーバーに預けることになり、非常に危険です。

また、部署や個人が経費で購入したソフトウェアにも注意が必要です。デザイン部門が独自に画像編集ソフトを購入したり、マーケティング部門が特定の分析ツールを契約したりするケースです。これらのソフトウェアが会社のセキュリティ基準を満たしているか、ライセンス管理は適切かといった点が放置され、脆弱性の放置やライセンス違反につながる可能性があります。

シャドーITが引き起こす深刻なセキュリティリスク

シャドーITの放置が引き起こす最大のリスクは、機密情報の漏洩と、それを起点としたサイバー攻撃の被害です。従業員が利用する無許可のツールは、企業のセキュリティ対策が及ばない「死角」となり、攻撃者にとって格好の侵入口を与えてしまいます。

一度情報漏洩やシステム侵害が発生すれば、事業継続に深刻な影響を及ぼすだけでなく、企業の社会的信用を大きく損なう結果につながりかねません。

機密情報や個人情報の漏洩

シャドーITで利用されるクラウドサービスは、企業の管理外にあるため、セキュリティ設定が不十分なまま使われがちです。例えば、共有設定のミスによって、顧客情報や開発中の製品情報といった機密データが、インターネット上で誰でも閲覧できる状態になってしまう事故が後を絶ちません。

また、サービス提供元のサーバーがサイバー攻撃を受けたり、従業員のアカウントが乗っ取られたりして、預けていた情報が外部に流出するリスクもあります。従業員は「少しだけなら」という軽い気持ちでも、その先には会社の存続を揺るがす重大な情報漏洩が待っている可能性があるのです。

マルウェア感染・不正アクセスによるシステム侵入

セキュリティ対策が不十分なフリーソフトやWebサービスには、マルウェア(ウイルス、ランサムウェアなど)が仕込まれていることがあります。従業員がそうとは知らずに利用し、業務用のPCがマルウェアに感染すると、社内ネットワーク全体へと感染が拡大する恐れがあります。

感染したPCは、攻撃者が社内システムへ不正アクセスするための「踏み台」として悪用されることもあります。その結果、基幹システムを破壊されたり、サーバー内のデータを人質に身代金を要求されたりするなど、事業停止に追い込まれるほどの甚大な被害につながるケースも少なくありません。

コンプライアンス違反と法的責任

シャドーITによる情報漏洩は、企業のコンプライアンス(法令遵守)にも深刻な影響を及ぼします。特に個人情報が流出した場合、個人情報保護法に基づき、国への報告や本人への通知が義務付けられています。(出典:個人情報保護委員会「漏えい等報告・本人通知の義務化について」)

この義務に違反したり、個人情報保護委員会からの命令に従わなかったりした場合には、罰則が科されることがあります。特に悪質なケースでは、法人に対して最大1億円以下の罰金が科される可能性も指摘されています。これは企業の信頼を根底から揺るがす事態と言えるでしょう。(出典:個人情報保護委員会「個人情報保護法に関するよくある疑問と回答」Q1-11-1)

業界によっては特定のセキュリティ基準(例:クレジットカード業界のPCI DSS)の遵守が求められます。シャドーITによってこれらの基準を満たせなくなると、取引停止やライセンス剥奪といったペナルティを受ける可能性も出てきます。本記事の記載は一般的な説明であり、具体的な法的対応については必ず法務部門や専門家にご相談ください。

【典型的な想定事例】シャドーITが原因で発生する情報漏洩

シャドーITが原因となる情報漏洩は、決して他人事ではありません。ここでは、シャドーITが招く典型的な情報漏洩のシナリオを、想定事例として2つ紹介します。これらは特定の事件を指すものではなく、現実に起こりうる脅威を基にした一般的なシナリオです。

これらの事例から、シャドーITがいかに容易に発生し、そして深刻な結果を招くかを学ぶことが重要です。自社の状況と照らし合わせ、同様のリスクがないか確認するきっかけにしてください。

想定事例1:個人契約の外部ストレージ利用による顧客情報流出

ある企業の従業員が、業務データを自宅に持ち帰って作業するため、個人で契約していたクラウドストレージを利用しました。そのストレージには、数千人分の顧客情報を含むファイルが保管されていました。

後日、この従業員がフィッシング詐欺に遭い、クラウドストレージのアカウント情報(IDとパスワード)を盗まれてしまいます。攻撃者は盗んだ情報でアカウントに不正ログインし、保管されていた顧客情報をすべて窃取し、インターネット上で暴露しました。この結果、企業は大規模な情報漏洩事件として公表せざるを得なくなり、顧客対応や損害賠償で多額の費用が発生するとともに、社会的信用を大きく失いました。

想定事例2:無許可のファイル転送サービス利用による情報漏洩

別の企業では、営業担当者が取引先へ大容量の提案資料を送る際、会社で許可されていない無料のファイル転送サービスを利用しました。会社のメールシステムでは容量制限があり、手軽な手段を選んだのです。

しかし、このファイル転送サービスにはセキュリティ上の脆弱性が存在しました。攻撃者はその脆弱性を突き、サービス上にアップロードされていたファイルを不正に閲覧・ダウンロードできる状態にしました。その中には、未公開の新製品情報や価格情報といった重要な企業秘密が含まれており、競合他社に情報が渡るという最悪の事態を招きました。こうしたリスクは現実のものであり、企業は大きなビジネスチャンスを失うことになりかねません。(出典:キーマンズネット「ファイル転送サービスのセキュリティは大丈夫? 情報漏えいを防ぐ4つの対策」)

企業が取り組むべきシャドーIT対策6選

シャドーITへの対策は、単にツールを禁止するだけでは効果がありません。「実態の可視化」「明確なルールの策定と周知」「利便性の高い代替ツールの提供」という多角的なアプローチが不可欠です。従業員の利便性を損なうことなく、セキュリティを確保するバランスの取れた対策を進めましょう。

ここでは、企業が取り組むべき具体的な6つの対策を紹介します。これらを組み合わせることで、シャドーITのリスクを効果的に低減できます。

- 利用状況の実態把握と可視化

対策の第一歩は、社内でどのようなシャドーITが、誰によって、どの程度利用されているのかを正確に把握することです。ファイアウォールやプロキシのログ解析、CASB(後述)のようなツールを導入し、社内ネットワークからどのようなクラウドサービスへ通信が発生しているかを可視化することが推奨されます。(出典:Cloud Security Alliance Japan「CASBの適切な利用方法」) - セキュリティポリシーとガイドラインの策定・周知

利用実態を把握したら、ITツールの利用に関する明確なルールを定めます。会社の公式ツールは何か、どのサービスの利用を許可し、何を禁止するのかを具体的に定めたガイドラインを策定します。その際、なぜそのルールが必要なのか、リスクを丁寧に説明し、全従業員に周知徹底することが重要です。 - 従業員へのセキュリティ教育の徹底

ルールを作るだけでなく、従業員一人ひとりのセキュリティ意識を向上させる教育が欠かせません。シャドーITの危険性や実際に起きた情報漏洩の事例などを共有し、自分事として捉えてもらうことが大切です。定期的な研修や、インシデント発生を想定した訓練などを通じて、セキュリティリテラシーを高める取り組みを継続的に行いましょう。 - 代替となる公式ツールの導入と利便性向上

シャドーITの根本原因である「公式ツールの使いにくさ」を解消することも極めて重要です。従業員がどのような業務で不便を感じているかをヒアリングし、ニーズを満たす利便性の高い公式ツールを導入・提供します。従業員が「会社のツールのほうが使いやすい」と感じれば、自然とシャドーITは減少していきます。 - CASBやIDaaSなど対策ソリューションの活用

技術的な対策として、シャドーITを検知・制御するソリューションの活用が効果的です。CASB(Cloud Access Security Broker)は、社内からクラウドサービスへのアクセスを監視・制御し、許可されていないサービスの利用をブロックできます。また、IDaaS(Identity as a Service)は、複数のサービスへのログインを一元管理し、セキュリティを強化します。 - アクセス制御と権限管理の強化

「ゼロトラスト(何も信用しない)」の考え方に基づき、社内ネットワークであってもアクセス制御を厳格化します。従業員の役職や職務内容に応じて、情報資産へのアクセス権限を必要最小限に設定(最小権限の原則)します。これにより、万が一アカウントが乗っ取られても、被害の範囲を最小限に食い止めることができます。

シャドーIT対策ツールの選び方と主要機能

シャドーIT対策を効果的に進めるためには、適切なツールの選定が鍵となります。ツールを選ぶ際は、自社の環境やセキュリティポリシーに合わせて「利用状況の可視化」「アクセスの制御」「インシデントの検知」といった機能を過不足なく備えているかを確認することが重要です。

ここでは、シャドーIT対策に有効な代表的な3つのソリューション「CASB」「IDaaS」「DLP」について、それぞれの主要な機能と役割を解説します。

CASB(Cloud Access Security Broker)による利用状況の可視化・制御

CASB(キャスビー)は、従業員とクラウドサービスの間に立ち、通信を監視・制御するソリューションです。「Cloud Access Security Broker」の略で、まさに「クラウド利用の門番」のような役割を果たします。主な機能は以下の通りです。

- 可視化:どの従業員がどのクラウドサービスを、いつ、どのくらい利用しているかを詳細に把握します。

- 制御:会社が許可していないサービスへのアクセスを遮断できます。ただし、導入モード(プロキシ型、API連携型など)により制御範囲は異なるため、選定には注意が必要です。

- 脅威防御:マルウェアの検知や不正なデータ共有をブロックします。

- データ保護:機密データが危険なサービスにアップロードされるのを防止します。

CASBを導入することで、情報システム部門が把握していなかったシャドーITを網羅的に洗い出し、ポリシーに基づいた利用制御を実現できます。(出典:Microsoft「CASB (Cloud Access Security Broker) とは?」)

IDaaS(Identity as a Service)によるID管理と認証強化

IDaaS(アイダース)は、クラウド上でID認証とアクセス管理の機能を提供するサービスです。「Identity as a Service」の略で、複数のクラウドサービスで利用するIDとパスワードを一元管理します。主な機能は以下の通りです。

- シングルサインオン(SSO):一度の認証で複数の許可されたサービスにログインできます。

- ID管理:入退社に伴うアカウントの発行・停止を自動化します。連携先サービスがSCIM等のプロトコルに対応している必要があります。

- 多要素認証(MFA):パスワードに加えて、スマートフォン認証などを組み合わせセキュリティを強化します。

- アクセス制御:利用場所やデバイスに応じてアクセスを制限できます。

IDaaSにより、従業員の利便性を向上させつつ、不正アクセスを防ぎ、退職者アカウントの放置といったリスクを低減できます。

DLP(Data Loss Prevention)による機密情報の流出防止

DLPは、機密情報や重要データの意図しない流出を防ぐためのソリューションです。「Data Loss Prevention(データ損失防止)」の略で、データの「内容」を監視するのが特長です。主な機能は以下の通りです。

- データ識別:正規表現やキーワード、フィンガープリントなどの手法で、マイナンバーやクレジットカード番号といった機密情報のパターンを自動で識別します。

- 監視と制御:機密情報を含む通信を監視・ブロックします。特にUSBメモリへのコピーなどPC上の操作を制御するには、エージェント型の「エンドポイントDLP」が有効です。

- 操作ログ記録:誰が、いつ、どのデータにアクセスし、何をしようとしたかを記録します。

DLPを導入することで、シャドーITによる情報持ち出しはもちろん、内部不正による情報漏洩も効果的に防止できます。ただし、クレジットカード番号のLuhnアルゴリズム検証など、誤検知を減らすための継続的なチューニングが重要となります。

シャドーIT対策の要は従業員教育 AX CAMPが組織のセキュリティ文化を醸成

シャドーIT対策は、単にツールを導入するだけでは完了しません。最も重要なのは、従業員一人ひとりがセキュリティリスクを正しく理解し、ITツールを安全に活用する文化を組織全体で醸成することです。技術的な対策と、人への教育を両輪で進める必要があります。

しかし、情報システム部門の担当者様だけでは、全社的なセキュリティ教育や利用ガイドラインの策定まで手が回らないのが実情ではないでしょうか。最新の脅威動向を追いながら、各部署の業務内容に合わせた実践的な研修を企画・実行するには、専門的な知識と多くの工数が求められます。

AX CAMPは、シャドーIT教育と公式ツール活用のガバナンス強化を支援する、法人向けAI・IT研修サービスです。私たちは、企業のセキュリティポリシーやITガバナンスの強化を、従業員教育の側面から支援します。シャドーITのリスク教育はもちろん、会社が導入した公式ツール(特に生成AIなど)の安全な活用方法を、職種やレベルに合わせてレクチャーします。(出典:【雛形付】生成AIガイドライン作成のポイント5選|具体的な項目や事例を解説)

画一的な研修ではなく、お客様の業務内容や課題を深くヒアリングした上で、最適なカリキュラムを設計するのが私たち株式会社AXの強みです。安全なIT活用を組織の文化として根付かせ、攻めのIT投資を加速させるために、ぜひ一度AX CAMPの伴走支援をご検討ください。(提供:株式会社AX)

まとめ:シャドーIT対策を徹底し安全な業務環境を構築しよう

本記事では、シャドーITが発生する原因から、それが引き起こす深刻なリスク、そして企業が取るべき具体的な対策について詳しく解説しました。最後に、重要なポイントを改めて振り返ります。

- シャドーITは部門が許可していないITツールの業務利用

- 主な原因は従業員の利便性追求と公式ツールの課題

- 情報漏洩やマルウェア感染など深刻なリスクを伴う

- 対策は「可視化」「ルール策定」「代替ツール提供」が鍵

- CASB等のツール活用と従業員教育の両輪が有効

シャドーITは、どの企業でも起こりうる身近な脅威です。しかし、見て見ぬふりをすれば、やがて企業の存続を揺るがす重大なインシデントにつながりかねません。対策の第一歩は、まず自社の利用実態を正確に把握することから始まります。

もし、「何から手をつければいいかわからない」「従業員への教育をどう進めればいいか悩んでいる」といった課題をお持ちでしたら、ぜひ私たちAX CAMPにご相談ください。専門家の知見を活用し、ツールの導入支援から従業員のセキュリティリテラシー向上まで、貴社の状況に合わせた最適な対策プランをご提案します。安全で生産性の高い業務環境の実現を、私たちが支援します。